Kybernetická bezpečnosť v praxi: ako nastaviť procesy, ktoré obstoja pri dohľade NBÚ

- Oct 30, 2025

- 4 minút čítania

Updated: Mar 6

Kybernetická bezpečnosť je manažérsky proces so zodpovednosťou vedenia a s dôkazmi v dokumentácii.

V slovenskej praxi naň dohliada NBÚ – vydáva metodiky, kontroluje súlad a pri nesúlade ukladá nápravné opatrenia či sankcie. Preto potrebujete procesy, ktoré viete preukázať dokumentmi aj reálnou praxou.

Kybernetická bezpečnosť a dohľad NBÚ

NBÚ si pri kontrole pýta analýzu rizík, bezpečnostné politiky, plán reakcie, dôkazy o technických a organizačných opatreniach, evidenciu a hlásenie incidentov v lehotách. Kontrola môže byť na mieste alebo administratívna na základe predloženej dokumentácie. Ak dokumenty a zodpovednosti chýbajú alebo sú neaktuálne, je ťažké preukázať súlad – aj keď „robíte správne veci“. Výstupom z kontroly býva správa so zisteniami a ak treba aj s uložením nápravných opatrení.

Ako prebieha typická kontrola

Predkontaktná fáza: žiadosť o podklady a základné vyplnenie, kde uvediete kontaktné osoby a rozsah.

Overenie na diaľku alebo na mieste: kontrola analýzy rizík, politík, evidencií incidentov, školení a technických opatrení.

Záver: správa s odporúčaniami, prípadne termíny na nápravné opatrenia a následné overenie splnenia.

Kybernetická bezpečnosť: 5 krokov procesu

1) Identifikácia aktív

Zmapujte systémy, údaje, procesy, ľudí a kľúčové dodávateľské väzby. Každému aktívu priraďte vlastníka, význam pre biznis a klasifikáciu dôvernosť–integrita–dostupnosť. Výstup: udržiavaný register aktív, na ktorý sa budete odvolávať v ďalších krokoch.

2) Hrozby a zraniteľnosti

Pomenujte scenáre ohrozenia (útok, ľudská chyba, výpadok dodávateľa) a slabiny v prístupoch, aktualizáciách, monitoringu či personálnych závislostiach. Pracujte s konkrétnymi scenármi – uľahčí to neskôr výber správnych kontrol. Výstup: zoznam scenárov a slabín.

3) Hodnotenie rizík

Stanovte jednotné škály pravdepodobnosti a dopadu. Výsledkom je mapa rizík a poradie priorít – čo akceptujete, čo ošetríte, prenesiete alebo eliminujete. Prepojte priority na rozpočet a plán opatrení, aby mala analýza reálny dopad na prax.

4) Návrh opatrení

Zaveďte technické opatrenia (MFA, segmentácia sietí, zálohy a testy obnovy, monitoring, šifrovanie) a organizačné kroky (politiky, plán reakcie, školenia, zmluvné požiadavky na tretie strany). Ku každej kontrole priraďte zodpovedného, termín a metriku účinnosti, aby ste vedeli ukázať pokrok.

Silná autentifikácia pomocou passkeys

Passkeys nahrádzajú heslá kryptografickými kľúčmi a sú odolné voči phishingu, pretože fungujú len voči správnej doméne a nie je čo „odovzdať“ útočníkovi. Začnite ich zavádzať pre administrátorské a kritické účty a uveďte to v politike riadenia prístupov – vrátane evidencie výnimiek.

5) Dokumentácia a aktualizácia

Veďte živú evidenciu: register aktív a rizík, prijaté opatrenia, výsledky testov a cvičení, incidenty a školenia. Nastavte revízny kalendár a spúšťače aktualizácie pri zmenách. Takáto dokumentácia obstojí pri audite aj dohľade a pomôže manažmentu pri rozhodovaní.

Tip: vyhnite sa „papierovej“ analýze bez rozpočtového dopadu, ignorovaniu ľudského faktora a nedoloženým opatreniam. Pomáha väzba riziko → kontrola → zodpovedný → termín.

Lehoty pri incidentoch

Pri závažných incidentoch platí trojkrokové hlásenie: včasné varovanie do 24 hodín, oznámenie do 72 hodín, finálna správa do 30 dní; pri pokračujúcom incidente sa podáva priebežná správa.

Príklad: ak v pondelok o 09:00 zistíte incident, do utorka 09:00 ide včasné varovanie, do štvrtka 09:00 oznámenie s prvými faktmi a do 30 dní finálna správa s príčinami a nápravou. Zmyslom je rýchla koordinácia a minimalizácia dopadov – preto sa oplatí mať predvyplnené šablóny a zodpovedný kontaktný reťazec.

Offline a nemenné (immutable) zálohy

CISA odporúča offline, šifrované zálohy a pravidelné testy obnovy, keďže ransomvér často cieli aj na pripojené zálohy. NCSC dlhodobo odporúča pravidlo 3–2–1 a držať jednu kópiu mimo siete. Prakticky: majte aspoň jednu odpojenú alebo nemennú (immutable) kópiu kritických dát a test obnovy robte pravidelne; výsledky testov si ukladajte do evidencie, NBÚ ich pri kontrole často vyžaduje.

Auditný balíček pre kontrolu NBÚ

Aktuálna analýza rizík a register aktív a rizík vrátane vlastníkov a klasifikácie.

Plán reakcie na incidenty a evidencia incidentov s termínmi hlásení.

Bezpečnostné politiky a postupy pre prístupy, segmentáciu, zálohovanie a školenia.

Dôkazy o školeniach a pravidelné reporty pre vedenie s prehľadom opatrení a rizík.

Záznamy o testoch obnovy pre najkritickejšie systémy a dáta.

Prehľad centralizovanej evidencie – jeden systém na riziká, incidenty a dokumenty výrazne zrýchli preukazovanie.

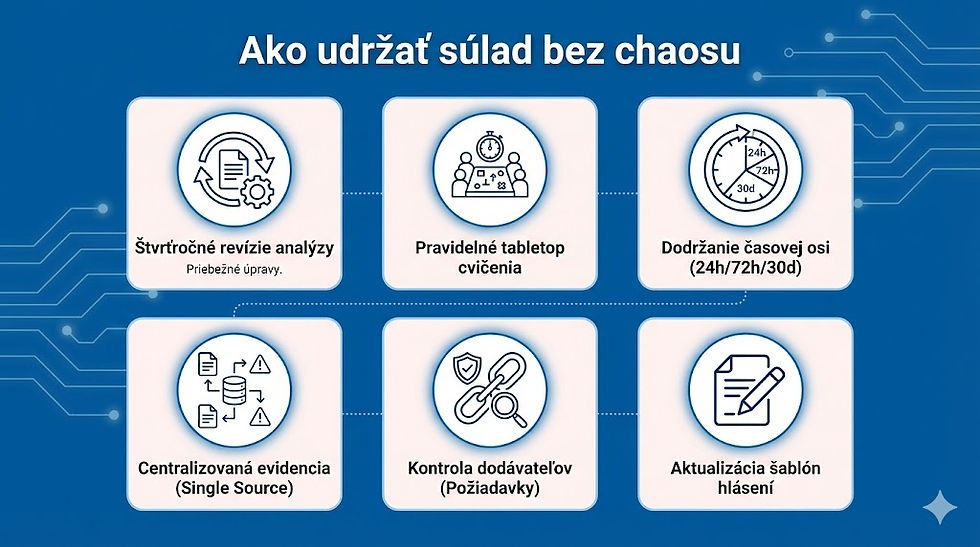

Ako udržať súlad bez chaosu

Štvrťročné revízie analýzy rizík a politík, priebežné úpravy pri významných zmenách.

Tabletop cvičenia podľa časovej osi 24 hodín/72 hodín/30 dní, vyhodnotenie reakčných časov a doplnenie šablón.

Centralizácia evidencie – jednotné miesto pre riziká, incidenty a dokumenty znižuje chybovosť a skracuje čas reakcie.

Dodávatelia – kontrolujte bezpečnostné požiadavky a oznamovanie incidentov aj u kľúčových partnerov, aby ste sa vedeli spoľahnúť na ich pripravenosť.

Zodpovednosti vedenia a meranie

Zaveďte jasné rolové zodpovednosti a pravidelné reporty na úroveň manažmentu: kto schvaľuje politiku, kto vlastní riziká, kto rozhoduje o výnimkách a rozpočte. Priebežne merajte aspoň tri ukazovatele – realizáciu opatrení podľa plánu, počet a závažnosť incidentov a výsledky testov obnovy. V praxi to urýchľuje rozhodovanie a znižuje riziko, že dôležité úlohy „spadnú medzi stoličky“.

Záver

Keď je kybernetická bezpečnosť postavená na riadení rizík, jasných rolách a dôkaznej dokumentácii, stáva sa oporou biznisu: menej incidentov, menšie škody, rýchlejšie reakcie – a pritom pripravenosť na dohľad NBÚ a povinnosti NIS2. Cieľom nie je mať čo najviac nástrojov, ale preukázateľný systém, ktorý funguje každý deň.

Chcete to uchopiť bez chaosu? Vyhnite sa sankciám a skráťte čas na kontrolu NBÚ. RiskMinder vám v jednom prostredí pomôže vypracovať analýzu rizík v súlade s legislatívou, udržiavať aktuálnu dokumentáciu a generovať reporty – na jednom mieste a v súlade s požiadavkami dohľadu.

Rozpoznajte riziká a chráňte svoju firmu. Napíšte nám.

FAQ

Kto v Slovenskej republike rieši kyberbezpečnosť?

NBÚ kontroluje, či máte analýzu rizík, politiky, plán reakcie, dôkazy o opatreniach a správne hlásite incidenty.

Aké sú termíny pri incidente?

Do 24 h včasné varovanie, do 72 h oznámenie, do 30 dní finálna správa. Lehoty bežia od chvíle, keď incident zistíte.

Čo musím mať pripravené na kontrolu?

Register aktív a rizík, schválené politiky, plán reakcie, evidenciu incidentov a školení, dôkazy o opatreniach a výsledky testov obnovy.

Ako prebieha kontrola NBÚ?

Najprv si vypýtajú podklady, potom prebehne overenie (na diaľku alebo na mieste) a nakoniec dostanete správu s odporúčaniami.

Aké opatrenia sú základ?

Silné prihlásenie (ideálne passkeys), segmentácia siete, zálohy a testy obnovy, monitoring/detekcia, správa prístupov a pravidelné školenia.

Ako sa udržať pripravený bez chaosu?

Majte všetko na jednom mieste (riziká, incidenty, dokumenty), robte cvičenia 24/72/30, štvrťročne aktualizujte politiky a do zmlúv s dodávateľmi dajte bezpečnostné požiadavky.

Komentáre